Sicherheit im Vordergrund: Dieses Update bietet eine Vielzahl von Sicherheitsverbesserungen mit besonderem Schwerpunkt auf TLS, ohne dabei die Benutzerfreundlichkeit zu beeinträchtigen. Die Zertifikatsverwaltung wurde verbessert, sodass Administratoren nun problemlos Appliance-Zertifikate erstellen, vorhandene hochladen oder privaten Zertifizierungsstellen vertrauen können. Der verbesserte Workflow sichert die Endpunkte fur das Secret-Sharing und ermöglicht TLS-geschützte DNS- und LDAP-Verbindungen, sodass Unternehmen eine höhere Suicherheit bei der Datenübertragung erhalten, ohne dass dies für Administratoren oder Endbenutzer mit zusätzlichem Aufwand verbunden ist.

Highlights von frXOS-2.11.0

Zertifikatsmanager

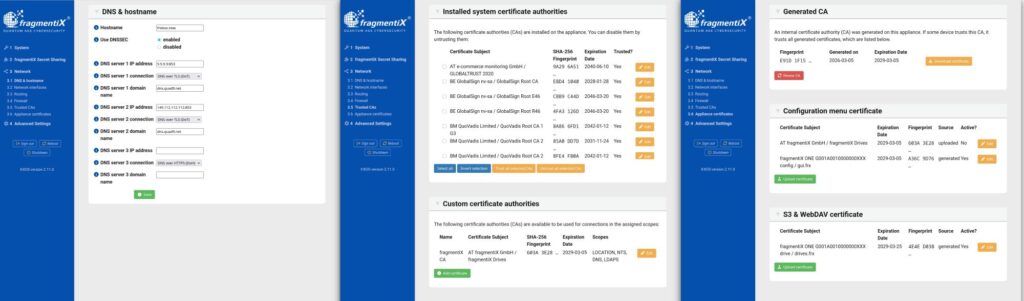

Wir haben zwei neue Menüpunkte in der GUI hinzugefügt, um die Verwaltung von TLS-Zertifikaten einfach und übersichtlich zu gestalten.

Die fragmentiX-Appliance nutzt TLS-Zertifikate auf zwei Arten:

- zur sicheren Verbindung mit externen Servern (3.5 Vertrauenswürdige Zertifizierungsstellen) und

- zur Bereitstellung eines TLS-gesicherten Zugriffs auf die GUI und Netzlaufwerke (3.6 Appliance-Zertifikate).

Vertrauenswürdige Zertifizierungsstellen

Immer wenn die fragmentiX-Appliance eine Verbindung zu einem externen Server herstellt (z. B. zu einer S3-LOCATION für das Secret-Sharing oder zu einem DNS-Server), überprüft sie das TLS-Zertifikat des Servers. Die Zertifikate werden anhand vertrauenswürdiger Zertifizierungsstellen (CAs) validiert, die in der fragmentiX-Appliance vorinstalliert sind.

Alle System-CA-Zertifikate werden in der Benutzeroberfläche aufgelistet; Sie können jeder CA, der Sie nicht vertrauen oder die Sie nicht zur Überprüfung von Serververbindungen benötigen, das Vertrauen entziehen uns sie deaktivieren. Wenn Sie eine private CA verwenden, um ein Serverzertifikat zu signieren, dem die Appliance vertrauen soll, laden Sie das CA-Zertifikat hoch, damit die Appliance das Serverzertifikat überprüfen und eine vertrauenswürdige Verbindung herstellen kann.

Appliance-Zertifikate

Die fragmentiX Appliance benötigt Serverzertifikate und private Schlüssel, um die Konfigurations-GUI und den Benutzerzugriff auf Netzlaufwerke (WebDAV oder S3) zu sichern. Standardmäßig sind auf jeder Appliance eine interne CA und zwei von dieser CA signierte Zertifikate (eines für die GUI und eines für Netzlaufwerke) verfügbar; die Installation der internen CA auf Client-Rechnern ermöglicht vertrauenswürdige Verbindungen. Alternativ können Administratoren ihre eigenen Zertifikate und privaten Schlüssel hochladen – nützlich für Organisationen, die bereits einer internen Zertifizierungsstelle vertrauen und es vorziehen, dedizierte Zertifikate auszustellen, ohne neue CA-Zertifikate zu verteilen.

Sichere Konfiguration des Domain Name System (DNS)

Die neuen Optionen verbessern sowohl den Datenschutz als auch die Vertrauenswürdigkeit von DNS-Abfragen.

Dieses Update ermöglicht es DNSSEC für alle konfigurierten DNS-Server zu aktivieren, wodurch die Authentizität der DNS-Antworten gewährleistet wird. Sie können bis zu drei DNS-Server konfigurieren und das Protokoll für jeden Server auswählen:

- DoT – DNS over TLS (Standard): Verwendet TLS-Zertifikate, um den Datenverkehr zwischen Resolver und Server zu verschlüsseln.

- DoH – DNS über HTTPS: nutzt HTTPS, um die DNS-Auflösung über einen verschlüsselten Kanal bereitzustellen.

- DoQ – DNS über QUIC: verwendet das QUIC-Protokoll für verschlüsseltes DNS (mehr lesen).

- Unverschlüsselt – Unverschlüsselte DNS-Anfragen über UDP.

Geben Sie bei jedem verschlüsselten DNS-Protokoll zusätzlich zur IP-Adresse den Hostnamen des Servers (TLS-Servernamen) ein, damit der Name anhand des TLS-Zertifikats überprüft werden kann. Mit diesen Optionen können Sie öffentliche DNS-Server oder Ihren eigenen lokalen DNS-Server mit TLS sicher nutzen.

Warum sicheres DNS wichtig ist

Sicheres DNS (DoT/DoH/DoQ) verschlüsselt DNS-Abfragen, um Abhören und Manipulationen im Netzwerk zu verhindern, während DNSSEC DNS-Antworten kryptografisch überprüft, um Angreifer daran zu hindern, Nutzer zu täuschen oder umzuleiten.

Zusammen schützen sie die Privatsphäre, verhindern Man-in-the-Middle- und Cache-Poisoning-Angriffe und stellen sicher, dass Benutzer authentische DNS-Dienste erreichen.

Lesen Sie weiter: Cloudflares Leitfaden zur DNS-Verschlüsselung

Vollständige Release Notes zu frXOS-2.11.0

- Veröffentlichungsdatum: 26.03.2026

Sicherheitsupdates

- Unterstützung für sichere DNS-Abfragen (DoT, DoH, DoQ, DNSSEC)

- Verbesserten Brute Force Schutz für die WebDAV-Schnittstelle

- Sicherheitsupdates und Härtung des Betriebssystems

Allgemeine Verbesserungen

- Überarbeitung der TLS-Zertifikatsverwaltung/-konfiguration

- LDAPS-Konfiguration (LDAP über TLS) anbieten (und als Standard festlegen)

- Verbessertes Logging

Fehlerbehebungen

- Textverbesserungen

Aktualisieren Sie jetzt Ihre Appliance

Es ist wichtig, immer auf dem neuesten Stand zu sein, um die Leistung und Sicherheit Ihrer Geräte zu maximieren!

Wenn Sie ein fragmentiX-Gerät besitzen, empfehlen wir Ihnen, das neueste Update so schnell wie möglich zu installieren!

▶️ Sollten Probleme auftreten, wenden Sie sich bitte an unser Support-Team.

▶️ Sie sind noch kein fragmentiX Appliance-Benutzer? Erkunden Sie unsere Produktseite und erfahren Sie mehr darüber, wie Sie von unseren Lösungen profitieren können.

0 Kommentare