Rilascio incentrato sulla sicurezza: questo aggiornamento offre un'ampia serie di miglioramenti alla sicurezza con una forte attenzione al TLS, pur mantenendo l'usabilità. La gestione dei certificati è stata migliorata, rendendo più semplice per gli amministratori generare certificati per le appliance, caricare quelli esistenti o affidarsi a CA private. Il flusso di lavoro migliorato protegge gli endpoint secret sharing e abilita le connessioni DNS e LDAP protette da TLS, in modo che le organizzazioni ottengano una maggiore sicurezza dei trasporti senza ulteriori attriti per gli amministratori o gli utenti finali.

Caratteristiche principali di frXOS-2.11.0

Responsabile del certificato

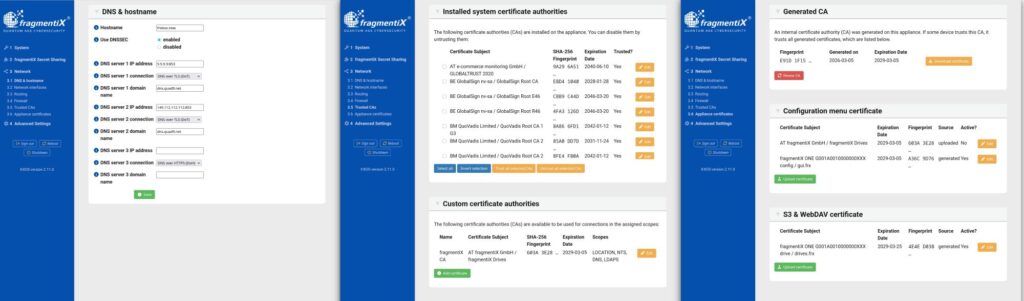

Abbiamo aggiunto due nuove voci di menu nella GUI per rendere la gestione dei certificati TLS semplice e chiara.

La periferica fragmentiX utilizza i certificati TLS in due modi:

- per connettersi in modo sicuro a server esterni ( CA affidabili) e

- per fornire un accesso protetto da TLS alla GUI e alle unità di rete ( Certificati della periferica).

CA affidabili

Ogni volta che la periferica fragmentiX si connette a un server esterno (ad esempio, a uno storage S3 LOCATION per secret sharing o a un server DNS), verifica il certificato TLS del server. I certificati sono convalidati da autorità di certificazione (CA) affidabili preinstallate nella periferica fragmentiX.

Tutti i certificati CA di sistema sono elencati nella GUI; è possibile rimuovere la fiducia per qualsiasi CA di cui non ci si fida o di cui non si ha bisogno per verificare le connessioni al server. Se si utilizza una CA privata per firmare un certificato del server di cui la periferica deve fidarsi, caricare il certificato della CA in modo che la periferica possa verificare il certificato del server e stabilire una connessione affidabile.

Certificati di apparecchiatura

La periferica fragmentiX necessita di certificati server e chiavi private per proteggere l'interfaccia grafica di configurazione e l'accesso degli utenti alle unità di rete (WebDAV o S3). Per impostazione predefinita, su ogni appliance sono disponibili una CA interna e due certificati firmati da questa CA (uno per la GUI e uno per le unità di rete); l'installazione della CA interna sui computer client consente connessioni affidabili. In alternativa, gli amministratori possono caricare i propri certificati e le proprie chiavi private, utili per le organizzazioni che si fidano già di una CA interna e preferiscono emettere certificati dedicati senza distribuire una nuova CA.

Configurazione sicura del sistema dei nomi di dominio (DNS)

Queste opzioni migliorano sia la privacy che l'affidabilità delle ricerche DNS.

Questo aggiornamento aggiunge un'opzione per abilitare il protocollo DNSSEC per tutti i server DNS configurati, garantendo l'autenticità delle risposte DNS. È possibile configurare fino a tre server DNS e scegliere il protocollo per ogni server:

- DoT - DNS over TLS (predefinito): utilizza certificati TLS per criptare il traffico tra resolver e server.

- DoH - DNS over HTTPS: sfrutta HTTPS per fornire la risoluzione DNS su un canale crittografato.

- DoQ - DNS over QUIC: utilizza il trasporto del protocollo QUIC per il DNS crittografato (ulteriori letture).

- Non criptato - Richieste DNS semplici via UDP.

Per qualsiasi protocollo DNS crittografato, inserire il nome host del server (nome del server TLS) oltre all'indirizzo IP, in modo che il nome possa essere convalidato dal certificato TLS. Queste opzioni consentono di utilizzare in modo sicuro i server DNS pubblici o il proprio server DNS on-premises con TLS.

Perché il DNS sicuro è importante

Secure DNS (DoT/DoH/DoQ) cripta le query DNS per impedire intercettazioni e manomissioni sulla rete, mentre DNSSEC verifica le risposte DNS in modo crittografico per impedire agli aggressori di effettuare spoofing o reindirizzare gli utenti.

Insieme proteggono la privacy, prevengono gli attacchi man-in-the-middle e di cache-poisoning e garantiscono che gli utenti raggiungano servizi DNS autentici e genuini.

Ulteriori letture: Guida di Cloudflare alla crittografia DNS

Note di rilascio complete frXOS-2.11.0

- Data di uscita 2026-03-26

Aggiornamenti sulla sicurezza

- Supporto per la risoluzione DNS sicura (DoT, DoH, DoQ, DNSSEC)

- Interfaccia WebDAV migliorata

- Aggiornamenti e hardening della sicurezza del sistema operativo

Miglioramenti generali

- Riformulare la gestione/configurazione dei certificati TLS

- Consentite (e predefinite) la configurazione LDAPS (LDAP via TLS)

- Miglioramento della registrazione

Correzioni di bug

- Miglioramenti al testo

Aggiornate subito il vostro apparecchio

Rimanere aggiornati è fondamentale per massimizzare le prestazioni e la sicurezza dei vostri dispositivi!

Se siete proprietari di un apparecchio fragmentiX, vi consigliamo di installare l'ultimo aggiornamento il prima possibile!

▶️ Se riscontrate problemi, non esitate a contattare il nostro team di assistenza.

▶️ Non sei ancora un utente dell'apparecchio fragmentiX? Esplorate il nostro pagina dei prodotti per saperne di più su come potete beneficiare delle nostre soluzioni.

0 commenti