Un reciente incidente de seguridad relacionado con Microsoft Azure y el proveedor de copias de seguridad Commvault confirma que incluso las principales plataformas en la nube son vulnerables a los ciberataques. En este artículo, analizamos lo sucedido, por qué confiar en un único proveedor es arriesgado y cómo fragmentiX ofrece una alternativa de seguridad cuántica y multi-nube que garantiza una verdadera resiliencia de los datos.

Actividad pirata confirmada

Ni siquiera las mayores empresas tecnológicas del mundo son inmunes a los ciberataques. En un incidente reciente, un actor de la amenaza del estado-nación explotó una vulnerabilidad en la infraestructura en la nube de Microsoft Azure, poniendo de relieve una vez más lo frágiles que pueden ser los sistemas centralizados en la nube.

Mientras que el proveedor de servicios de copia de seguridad afectado, Commvaultconfirmó que no se ha puesto en peligro ningún dato de los clientes...el hecho es que..: se produjo la brechay los atacantes lograron infiltrarse en una de las plataformas en la nube más fiables del mundo.

➡️ Leer el artículo completo en The Hacker News

Lo que nos dice este incidente

Este suceso no es sólo un titular, es una llamada de atención. Refuerza una verdad simple pero crucial:

Confiar sus datos más valiosos a un único proveedor de servicios en la nube es un riesgo calculado.

Incluso con protocolos de seguridad sólidos, ningún proveedor es infalible. Las vulnerabilidades -técnicas, humanas o estructurales- pueden producirse, y de hecho se producen. Y cuando ocurren, las consecuencias pueden ser de gran alcance.

fragmentiX: Un enfoque más seguro del almacenamiento de datos

En fragmentiX, creemos que no deberías tener que confiar en absoluto en un único proveedor.

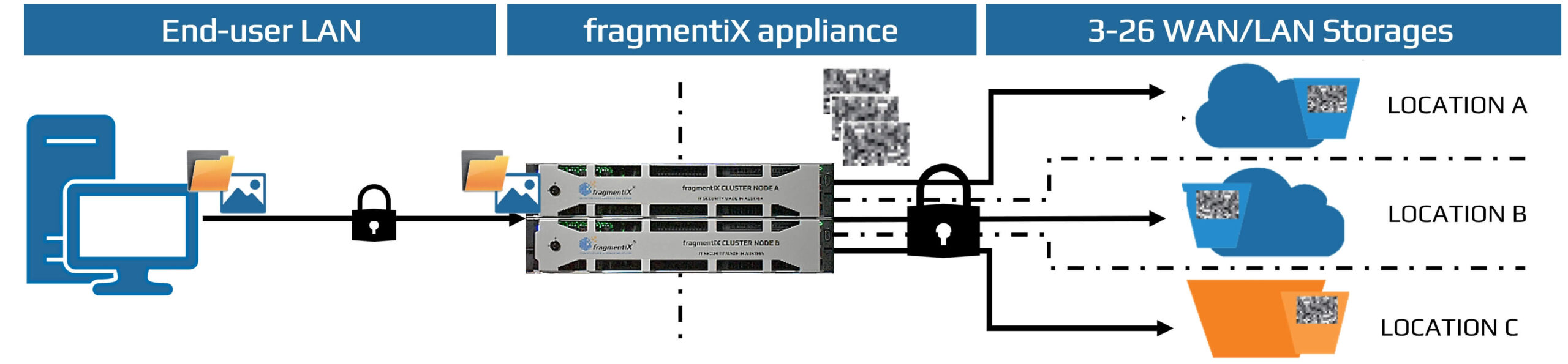

Por eso ofrecemos un arquitectura de almacenamiento de seguridad cuántica basada en el principio de "secret sharing".

Así es como funciona:

- Sus datos son dividido en múltiples fragmentos encriptados utilizando técnicas criptográficas probadas.

- Estos fragmentos se almacenan en ubicaciones de almacenamiento múltiples e independientes-en la nube o in situde su elección.

- Ningún proveedor de almacenamiento posee información suficiente para reconstruir los datos, lo que significa que no hay un único punto de fallo ni se requiere confianza ciega.

➡️ ¿Quiere saber más sobre nuestra tecnología? Más información aquí.

Incluso si un proveedor de la nube se ve comprometido, los datos permanecen protegidos.

Ningún atacante -humano o máquina- puede reconstruir la información original sin acceso a todos fragmentos.

Redundancia. Resistencia. Seguridad real.

La reciente infracción nos recuerda que la seguridad de los datos debe estar diseñada para el fracaso. No se trata de esperar que su proveedor no sea pirateado, sino de garantizando que sus datos permanezcan seguros aunque ellos lo estén.

fragmentiX habilita:

✅ Arquitectura fiable - no es necesario depender totalmente de un único proveedor

✅ Soberanía de datos - tú decides dónde se almacenan tus fragmentos

✅ Protección cuántica segura - segura incluso frente a futuras amenazas informáticas

✅ Resistencia incorporada - aunque falle una ubicación de almacenamiento, sus datos sobreviven

Conclusión: No espere a que se produzca una infracción para actuar

Incidentes como el reciente ataque a Azure/Commvault sirven como importantes recordatorios de que la ciberseguridad no es un asunto que se soluciona y se olvida. Requiere una arquitectura proactiva y estrategias que tengan en cuenta los riesgos.

Con fragmentiX, obtendrá un nivel de control, transparencia y protección de cara al futuro que el almacenamiento de un único proveedor simplemente no puede ofrecer.

¿Está preparado para proteger sus datos de futuras amenazas?

➡️ Póngase en contacto con consulta o demostración a la medida de su infraestructura.

Conozca en detalle el funcionamiento del fragmentiX:

➡️ Explore nuestra soluciones.

0 comentarios