Versión centrada en la seguridad: esta actualización ofrece un amplio conjunto de mejoras de seguridad centradas principalmente en TLS, al tiempo que mantiene la facilidad de uso. Se ha mejorado la gestión de certificados, lo que facilita a los administradores la generación de certificados de dispositivo, la carga de los existentes o la confianza en CA privadas. El flujo de trabajo mejorado protege los puntos finales secret sharing y permite conexiones DNS y LDAP protegidas por TLS, por lo que las organizaciones obtienen una mayor seguridad de transporte sin fricciones añadidas para los administradores o los usuarios finales.

Aspectos destacados de frXOS-2.11.0

Gestor de certificados

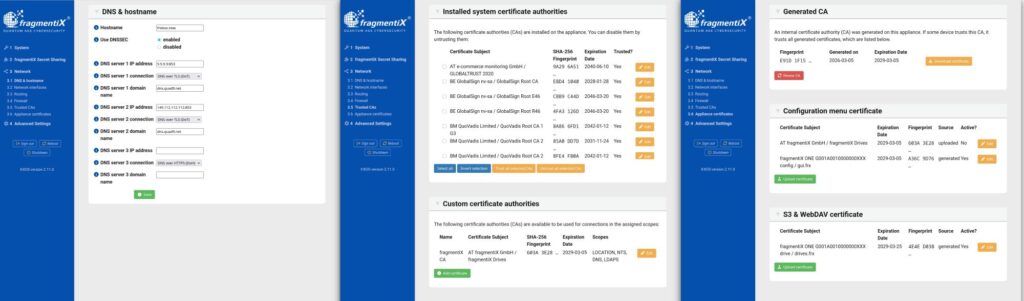

Hemos añadido dos nuevas opciones de menú en la interfaz gráfica de usuario para que la gestión de certificados TLS sea más sencilla y clara.

El dispositivo fragmentiX utiliza los certificados TLS de dos maneras:

- para conectarse de forma segura a servidores externos ( CAs de confianza), y

- para proporcionar acceso seguro TLS a la GUI y a las unidades de red ( Certificados de dispositivo).

CA de confianza

Cada vez que el dispositivo fragmentiX se conecta a un servidor externo (por ejemplo, a un almacenamiento S3 LOCATION para secret sharing o a un servidor DNS), verifica el certificado TLS del servidor. Los certificados se validan contra Autoridades de Certificación (CAs) de confianza que están preinstaladas en el dispositivo fragmentiX.

Todos los certificados de CA del sistema se enumeran en la GUI; puede eliminar la confianza de cualquier CA en la que no confíe o que no necesite para verificar las conexiones del servidor. Si utiliza una CA privada para firmar un certificado de servidor en el que el dispositivo debe confiar, cargue el certificado de CA para que el dispositivo pueda verificar el certificado de servidor y establecer una conexión de confianza.

Certificados de aparatos

El dispositivo fragmentiX necesita certificados de servidor y claves privadas para proteger la GUI de configuración y el acceso de los usuarios a las unidades de red (WebDAV o S3). Por defecto, cada dispositivo dispone de una CA interna y dos certificados firmados por esta CA (uno para la GUI y otro para las unidades de red); la instalación de la CA interna en los equipos cliente permite establecer conexiones de confianza. Como alternativa, los administradores pueden cargar sus propios certificados y claves privadas, lo que resulta útil para las organizaciones que ya confían en una CA interna y prefieren emitir certificados dedicados sin distribuir una nueva CA.

Configuración segura del sistema de nombres de dominio (DNS)

Estas opciones mejoran tanto la privacidad como la fiabilidad de las búsquedas DNS.

Esta actualización añade una opción para activar DNSSEC para todos los servidores DNS configurados, garantizando la autenticidad de la respuesta DNS. Puede configurar hasta tres servidores DNS y elegir el protocolo por servidor:

- DoT - DNS sobre TLS (por defecto): utiliza certificados TLS para cifrar el tráfico entre el resolver y el servidor.

- DoH - DNS sobre HTTPS: aprovecha HTTPS para proporcionar resolución DNS a través de un canal cifrado.

- DoQ - DNS sobre QUIC: utiliza el protocolo de transporte QUIC para el DNS cifrado (Lecturas complementarias).

- Sin cifrar - Peticiones DNS simples a través de UDP.

Para cualquier protocolo DNS cifrado, introduzca el nombre de host del servidor (nombre del servidor TLS) además de su dirección IP para que el nombre pueda validarse con el certificado TLS. Estas opciones le permiten utilizar de forma segura servidores DNS públicos o su propio servidor DNS local con TLS.

Por qué es importante un DNS seguro

El DNS seguro (DoT/DoH/DoQ) cifra las consultas DNS para evitar escuchas y manipulaciones en la red, mientras que DNSSEC verifica criptográficamente las respuestas DNS para impedir que los atacantes suplanten o redirijan a los usuarios.

Juntos protegen la privacidad, evitan los ataques man-in-the-middle y de envenenamiento de caché, y garantizan que los usuarios accedan a servicios DNS auténticos.

Más información: Guía de Cloudflare para el cifrado de DNS

Notas de la versión completa frXOS-2.11.0

- Fecha de publicación 2026-03-26

Actualizaciones de seguridad

- Compatibilidad con resolución DNS segura (DoT, DoH, DoQ, DNSSEC)

- Interfaz WebDAV mejorada

- Actualización y refuerzo de la seguridad del sistema operativo

Mejoras generales

- Refactorización de la gestión/configuración de certificados TLS

- Permitir (y por defecto) la configuración LDAPS (LDAP vía TLS)

- Registro mejorado

Corrección de errores

- Mejoras en los textos

Actualice su aparato ahora

Mantenerse actualizado es crucial para maximizar el rendimiento y la seguridad de sus dispositivos.

Si es usted propietario de un aparato fragmentiX, le recomendamos que instale la última actualización lo antes posible.

▶️ Si tiene algún problema, no dude en ponerse en contacto con nuestro equipo de asistencia.

▶️ ¿Aún no es usuario del aparato fragmentiX? Explore nuestro página de productos para saber más sobre cómo puede beneficiarse de nuestras soluciones.

0 comentarios